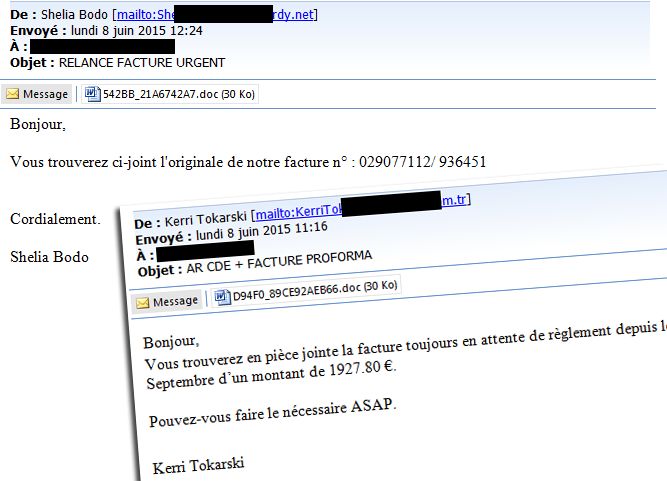

Depuis quelques jours, je reçois des e-mails en bon français avec en pièce jointe une soit-disant facture à régler au format .doc .

Attention ! Le document Microsoft Office en pièce jointe a de forte chances de dissimuler un virus. N’ouvrez donc pas la pièce jointe pour éviter les soucis.

Bonne pratique : Jetez simplement à la poubelle les mails suspects.

Bien sûr qu’on peut ouvrir !

LibreOffice Writer t’avertit que de toute manière les macros sont désactivées par défaut :D

C’est un réglage intelligent de base de LO :)

Je suis d’accord avec toi. J’ai voulu faire un article à destination du « grand public ». Peut être que j’ai été trop simpliste.

Comme c’est pas forcément facile de savoir quel logiciel va ouvrir le fichier (différente plateformes, fournisseurs de logiciels, versions) et que le mécanisme de blocage des macros a pu être désactivé pour des raisons pratiques (ex: tu bosses que sur des .xls avec macros), la méthode « qui marche à 100% sans réfléchir » est de ne pas chercher à ouvrir la pièce jointe des mails suspects si on ne connaît pas les tenants et aboutissants de ce qui se passe au niveau logiciel.

oui c’est une bonne pratique de jeter à la poubelle toutes les factures envoyées par mail ! :)

Si tu gères toi même ton antivirus sur ton serveur mail, il suffit de récupérer des signatures de ces fichiers .doc pour les ajouter à la base de données de signatures.

Par exemple pour clamav, on rajoute dans /var/lib/clamav/customsig.ndb :

{HEX}exp.word.fakeinvoice.1:0:*:c4e0ededfbe920e4eeeaf3ece5edf220ffe2ebffe5f2f1ff20e2e5e12df1f2f0

{HEX}exp.word.fakeinvoice.2:0:*:f0e6e8e2e0fef9e920e2e5e12de0f0f5e8e2fb2c20ede0eff0e8ece5f0

{HEX}exp.word.fakeinvoice.3:0:*:055c6f72a4346001ea072ce1082e40536f75726365630144c06573637269

{HEX}exp.word.fakeinvoice.4:0:*:c64121b0a50622b0520323906e0424906e0425b0000017b0c40218b0c402

Elle est récente, elle devrait filtrer la plupart des emails vérolé nouveaux, qui ne sont pas encore dans les bases officielles de clamav.

N’oubliez pas de faire une /etc/init.d/clamav-daemon restart !

Marrant, les virus macro ça faisait un bail que je n’en avais pas vu. Me semble que la plupart des logiciels modernes ouvrant un .doc signale la présence de macro dans le fichier. Malheureusement, la tendance des utilisateurs est de cliquer sur « oui »…

Dans mon souvenir, les virus « .doc ». étaient le plus souvent des « .doc.exe » dus au réglage par défaut de win qui « cachait les extensions des fichiers dont le type est connu ».

Comme tu as « voulu faire un article à destination du « grand public » », tu devrais faire un post sur ces deux méthodes et la manière de se protéger (refuser les macros, changer l’option dans l’explorateur de fichier). Cela permettrait de protéger le grand public sur tous les fichiers contenant des macros (donc les apple y sont sensibles) et des .xxx.exe (valable pour tous les documents « reconnus par le système »).

D’autant que la bonne pratique de » Jetez simplement à la poubelle les mails suspects » n’est valable que si les gens savent reconnaître un « email suspect ».

Or les pirates s’arrangent pour que ce ne soit pas suspect: expéditeur reconnu (entreprise existante), email rédigé dans un français correct, nom d’expéditeur possible, etc. Et je ne parle même pas de l’usurpation d’identité simple (serveur smtp non sécurisé) qui permet d’envoyer à une personne un email avec l’adresse email d’un de ses amis.